Wikileaks, elezioni USA e Russia: chi c’è dietro le mail hackerate del Partito Democratico?

6 min letturaLe elezioni presidenziali negli USA portano dietro sempre grandi storie ma spesso anche grandi misteri e accese discussioni. Un attacco hacker internazionale con lo zampino russo però rischia di stabilire un nuovo record.

BREAKING: FBI confirms that it's investigating hack involving Democratic National Committee emails.

— The Associated Press (@AP) 25 luglio 2016

Pochi giorni dopo la fine della convention repubblicana, che ha nominato Donald Trump candidato presidenziale per le prossime elezioni e il giorno stesso dell'inizio della equivalente assemblea democratica, l'FBI ha aperto ufficialmente un'inchiesta sulle email scambiate dal Democratic National Committee pubblicate in blocco da Wikileaks il 22 luglio.

RELEASE: 19,252 emails from the US Democratic National Committee https://t.co/kpFxYDoNyX #Hillary2016 #FeelTheBern pic.twitter.com/nklNO5WSQL

— WikiLeaks (@wikileaks) 23 luglio 2016

Il DNC è l'organo di governo del Partito Democratico negli Stati Uniti e si occupa anche, tra le altre cose, di organizzare la Convention da cui uscirà ufficialmente il candidato presidenziale. In quanto organo principale del partito – e non di una corrente o di un singolo – è fondamentale che questo giochi un ruolo imparziale nel corso delle primarie per la selezione del candidato. Primarie che sono fortemente combattute, tanto più che la vera campagna elettorale, con i conseguenti colpi più duri, avviene in questa fase. Basti pensare che tra le due convention e le elezioni vere e proprie passano solamente pochi mesi (si terranno infatti l'8 Novembre 2016).

Subito dopo la pubblicazione dei leak, i media statunitensi hanno cercato di verificare se il DNC ha agito in maniera parziale, a favore di uno dei due candidati. Mai i risultati sono stati deludenti: nessuno insomma è stato in grado di trovare tra le 19.252 email la cosiddetta "pistola fumante", la prova che il Partito Democratico remasse contro il candidato "troppo di sinistra" Sanders per favorire il più ben visto personaggio che dovrà a tutti costi battere Trump, Hillary Clinton.

Lo "scandalo a metà" ha portato alle dimissioni della carica più alta del DNC, Debbie Wasserman Schultz: infatti, nonostante sia difficile poter dichiarare che le primarie siano state viziate a favore della ex first-lady, sicuramente Schultz non ha saputo mantenere quel ruolo super partes o almeno, esterno alla naturale competizione che la sua posizione richiede.

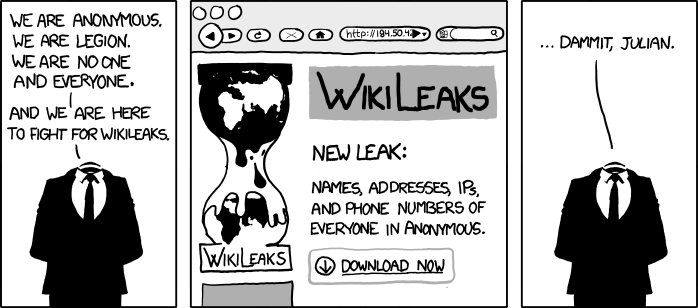

I dubbi sul metodo Wikileaks

Al di là del contenuto delle email del direttorio del Partito Democratico, oggetto di investigazioni – e quindi polemiche e speculazioni – è il modo in cui l'associazione no-profit di Julian Assange sia venuta in possesso di tali dati. Questo perché, alla luce dei fatti emersi, in molti hanno messo in dubbio l'originalità e l'integrità dei leaks rilasciati.

Il momento zero, il punto di partenza della storia, è il 14 Giugno 2016, quando viene diffusa la notizia che qualcuno ha penetrato i sistemi del DNC e ha sottratto una copia del dossier su Donald Trump a uso interno del partito: più che il contenuto del dossier, a fare notizia è piuttosto la grave falla nella sicurezza interna, con un certo richiamo storico a quando, con ben altre tecnologie, la sede del DNC era controllata da cimici piazzate dall'allora presidente Nixon, una "cosuccia da niente" chiamata Watergate, per capirci.

In seguito a questo episodio, i democratici hanno chiamato a indagare sull'accaduto una delle più grandi società di sicurezza informatica in circolazione, la CrowdStrike che, dopo le indagini svolte nel maggio 2016, il 15 giugno pubblica un dettagliato rapporto sull'intrusione e sullo stato dei sistemi del DNC.

Sintetizzando e tralasciando i tecnicismi del report, la CrowdStrike individua due soggetti responsabili dell'attacco e li colloca addirittura in due diverse agenzie di intelligence russe: la società tiene a precisare anche come sia tipico della Russia operare in simili operazioni con più "identità" contemporaneamente. Non è un segreto che le agenzie governative nel paese di Putin si mettano in concorrenza l'una contro l'altra:

Mentre virtualmente non vedreste mai l'intelligence di un paese occidentale attaccare lo stesso obiettivo senza evitare conflitti interni per paura di compromettere reciprocamente le operazioni tra le diverse agenzie, in Russia questo non è uno scenario insolito.

In buona sostanza, sono i metadata dei file (le informazioni che ciascun file porta con sé, tutto ciò che non sia prettamente contenuto) che portano la CrowdStrike sulla pista russa: tracce di alfabeto cirillico e l'utilizzo di strutture informatiche di appoggio già collegate ai russi in altri attacchi.

Invece il 15 giugno, con un post su un blog creato appositamente – e con un parallelo annuncio su Twitter – un hacker denominato GUCCIFER_2 reclama la responsabilità dell'attacco. GUCCIFER_2, proprio come il primo (e vero) Guccifer, hacker famoso per aver compromesso Yahoo, AOL e anche Facebook, dice di essere rumeno e l'unico coinvolto in questa operazione contro il DNC.

Nessun russo, nessuna cospirazione, solo un singolo individuo, che poi passerà i documenti a WikiLeaks.

Ma la credibilità del presunto rumeno è molto bassa: in una intervista con Motherboard egli sembra parlare male sia l'inglese che il rumeno stesso. Una serie di incongruenze e difficoltà, anche tecniche, che fanno ipotizzare al giornalista che dietro, più che un individuo, ci sia un team organizzato.

L'importanza della fonte

Perché in questo caso è importante conoscere la fonte – tanto più che di solito è mantenuta segreta a sua protezione, tranne in alcuni rari casi, dal destino finora non felice, come Manning e Snowden –?

Lo scenario politico internazionale è già molto caldo e complesso. Da un lato, la Russia di oggi, una delle più grandi potenze mondiali dove i diritti civili hanno forti difficoltà a essere riconosciuti, che ospita Edward Snowden, il whistleblower che ha scoperchiato la noncuranza dell'intelligence americana rispetto agli stessi diritti civili. Dall'altro, Donald Trump, il candidato presidenziale repubblicano, che secondo il Partito Democratico, sorride a Putin. Ora, se uno stato nella posizione della Russia si rende complice (fino a che punto?) di un attacco come quello subito dal Partito Democratico, si scende nel campo dello spionaggio puro e semplice e riuscire a distinguere il falso dal vero diventa impresa ardua. Per questo poter verificare la fonte delle informazioni pubblicate da Wikileaks diventa di fondamentale importanza.

Nessuno può garantire infatti che le email non siano state, anche in minima parte, contraffatte dall'intelligence russa. Anzi, proprio le tracce di metadati in cirillico fanno nascere il sospetto che qualcosa sia stato cambiato, anche se basta aprire un documento per modificare i metadati, un hacker esperto di questo calibro avrebbe potuto evitarlo. Modifiche fatte apposta per screditare la candidata Clinton in favore di un Trump vicino al leader russo, forse. Ma perché non c'è nessuno che riesca a validare quanto rilasciato? Semplicemente perché diversamente da altre volte, tutti i soggetti coinvolti hanno propri interessi in ballo.

Il Partito Democratico non potrebbe confutare i documenti pubblicando una versione "autentica" perché avrebbe tutto l'interesse a mostrarsi "innocente" ed estraneo a una eventuale politica interna pro-Clinton.

Wikileaks, da un lato deve difendere il proprio operato e non può rischiare di sentirsi complice di un complotto internazionale ordito dalla Russia, dall'altro non può in alcun modo rivelare la sua fonte, ammesso che poi anche questa mossa possa essere di aiuto.

Possiamo dire che fortunatamente non è stato trovato nulla di scandaloso all'interno del leak pubblicato. Quello che è certo è che, oltre il merito, la discussione che può e deve essere sollevata è sul metodo di divulgazione dei documenti: appare rischioso e potenzialmente compromesso, almeno in questo caso, quello utilizzato da Wikileaks in cui tutto il materiale viene pubblicato in blocco online. Al contrario, assume sempre più valore l'operato di Snowden che, mettendoci letteralmente la faccia, ha deciso di affidare a dei giornalisti competenti le informazioni in suo possesso in modo che fossero accuratamente selezionate, verificate e pubblicate con oculatezza. Come dice Thomas Rid in un articolo su Motherboard che analizza in dettaglio l'hack, in queste situazioni non è necessario eseguire il "sabotaggio" alla perfezione ma basta instillare il dubbio, sfruttare gli stessi alti standard del giornalismo investigativo per poter distruggere la reputazione di una fonte fino ad ora dimostratasi affidabile.

Aggiornamento: in una intervista con Democracy Now! Julian Assange dichiara questo a proposito delle fonti del leak:

In relazione alle fonti, qualcosa la posso dire. In primis, non riveliamo mai le nostre fonti, ovviamente. Questo è quello di cui andiamo fieri, e non lo faremo neanche in questo caso. Nessuno sa quale sia la nostra fonte in questo caso, sono pure speculazioni. Credo anche io che sia interessante e accettabile farsi domande in merito a quali siano le nostre fonti, ma se stiamo parlando del DNC, ci sono moltissimi consulenti e programmatori che hanno accesso ai sistemi: infatti il DNC è stato hackerato decine e decine di volte. Anche a detta loro, i sistemi sono stati costantemente violati negli ultimi anni. E le date delle email che abbiamo pubblicato dimostrano che queste sono successive a tutti gli attacchi che il DNC ha subito - tutti tranne forse uno, c'è poca chiarezza su una data.